传统加密技术的隐患及其对现代信息安全软件开发的启示

在数字化浪潮席卷全球的今天,网络与信息安全已成为维系社会运转的基石。信息安全软件开发作为构建数字防线的核心环节,其根基之一便是加密技术。随着计算能力的飞跃式发展和攻击手段的日新月异,许多曾被视为坚不可摧的传统加密技术正逐渐暴露出其固有的隐患与局限。深入剖析这些隐患,对于指导当前及未来的网络与信息安全软件开发具有至关重要的现实意义。

一、传统加密技术的主要隐患

- 算法强度不足与密钥空间有限:部分传统加密算法(如早期的DES)因其密钥长度较短,在面对现代暴力破解(如借助云计算或量子计算雏形)时显得力不从心。有限的密钥空间意味着攻击者理论上可以通过穷举所有可能的密钥来破解密文,所需时间随着计算资源的提升而急剧缩短。

- 算法本身的设计缺陷:一些加密算法在最初设计时未被发现的数学漏洞或结构弱点,可能在多年后成为致命短板。例如,某些分组密码的特定工作模式可能容易受到重放攻击或填充预言攻击。哈希函数中的碰撞攻击(如MD5、SHA-1已被证明存在理论上的碰撞可能)也使得依赖其完整性和认证的系统面临风险。

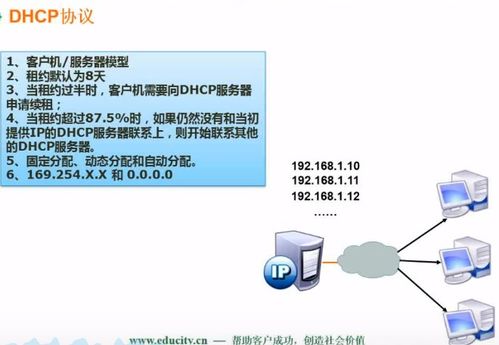

- 密钥管理与分发的脆弱性:许多传统加密体系(如对称加密)的核心挑战在于安全地交换和管理密钥。“如何将密钥安全地交给对方”这一根本问题,若通过不安全的信道或简易方式进行,则整个加密链条将从起点被攻破。即使算法本身强大,薄弱的密钥生命周期管理(生成、存储、传输、更新、销毁)也会成为最易被利用的环节。

- 对新型计算范式的抵御能力薄弱:这是当前最受关注的隐患之一。传统的公钥加密体系(如RSA、ECC)大多基于大数分解或离散对数等数学难题,而正在发展的量子计算机,凭借Shor算法等,理论上能高效解决这些问题,从而对现有公钥基础设施构成潜在颠覆性威胁。虽然实用化量子计算机尚需时日,但“现在窃密,将来解密”的攻击模式已非天方夜谭。

- 实现过程中的侧信道攻击:加密算法的理论安全不等于实现安全。传统加密技术在具体软件或硬件实现时,可能因编码缺陷、运行时间差异、功耗波动、电磁辐射等信息泄露,遭到侧信道攻击。攻击者无需直接破解数学难题,通过分析这些物理或运行时的“旁路”信息即可推导出密钥。

二、对网络与信息安全软件开发的启示与应对策略

面对传统加密技术的隐患,现代信息安全软件开发绝不能墨守成规,必须采取前瞻性和系统性的策略来构建更具韧性的安全体系。

- 采用经公开验证的现代强加密标准:开发中应优先选用经过全球密码学界广泛分析、验证且目前被认为安全的算法标准。例如,使用AES(256位密钥)进行对称加密,使用SHA-256、SHA-3等强哈希函数,在非对称加密中采用密钥长度足够(如RSA 2048位以上,或更高效的ECC)且参数选择正确的算法。并建立算法敏捷性机制,便于未来无缝过渡到更强大的新标准(如抗量子密码算法)。

- 构建系统化的密钥管理体系:安全软件的设计必须将密钥管理置于核心位置。采用安全的密钥生成器,利用硬件安全模块(HSM)或可信执行环境(TEE)保护密钥存储,通过安全的协议(如TLS 1.3,或利用非对称加密保护对称密钥传输)进行密钥交换,并严格执行密钥轮换与销毁策略。推动基于身份的加密或证书透明等机制以增强信任体系。

- 为后量子时代做好准备:在开发长期使用的安全系统或存储敏感数据时,必须考虑量子威胁。策略包括:

- 加密敏捷性设计:使系统能够在不改变核心架构的情况下,替换或叠加新的加密算法。

- 探索与集成抗量子密码:关注并评估NIST等机构标准化的后量子密码算法(如基于格、编码、多变量等数学问题的算法),在合适的场景中进行试点或集成。

- 实施量子安全迁移路径:对于极高安全要求的场景,可考虑采用混合加密方案,即同时使用传统算法和抗量子算法,以应对过渡期的风险。

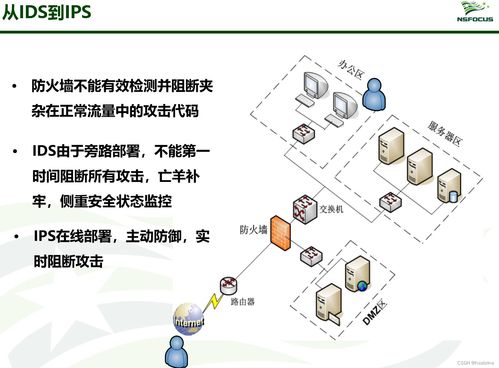

- 重视实现安全与深度防御:在软件开发全生命周期贯彻安全编码实践,对加密相关代码进行严格的安全审计和测试(包括模糊测试、侧信道分析测试)。运用代码混淆、白盒加密技术来增加逆向工程难度。不应单独依赖加密,而应将其作为深度防御策略的一环,与访问控制、入侵检测、行为分析、安全日志审计等其他安全措施协同工作。

- 持续监控、评估与更新:加密技术不是一劳永逸的“设置”。安全软件需要具备对加密组件健康状况的监控能力,并建立对所用加密算法安全态势的持续跟踪机制。一旦发现所用算法出现严重漏洞或达到生命周期终点,应能通过安全更新机制及时进行升级或替换。

传统加密技术的隐患犹如一面镜子,映照出信息安全领域永恒的动态对抗本质。对于网络与信息安全软件的开发者而言,正视这些隐患并非否定前人的智慧,而是为了在继承中创新,在警惕中前行。未来的安全软件开发,必然是算法强度、系统设计、密钥管理、量子前瞻与工程实践完美结合的产物。唯有保持开放的学习心态、严谨的工程态度和对威胁演进的持续关注,才能打造出真正经得起时间考验的数字安全屏障,在变幻莫测的网络空间中守护关键信息资产的安全。

如若转载,请注明出处:http://www.thhpout.com/product/45.html

更新时间:2026-04-18 23:53:59